Un malware, contraction de « malicious software » (logiciel malveillant), désigne tout programme conçu pour nuire à votre ordinateur, smartphone ou réseau. Derrière ce terme générique se cachent des dizaines de variantes aux comportements très différents : certains chiffrent vos fichiers pour exiger une rançon, d’autres espionnent vos activités en silence, d’autres encore transforment votre machine en zombie au service de criminels.

En 2026, le paysage des menaces a profondément évolué. L’intelligence artificielle permet désormais aux attaquants de créer des campagnes ultra-personnalisées. Les objets connectés multiplient les portes d’entrée potentielles. Et le modèle économique du cybercrime s’est industrialisé, avec des plateformes qui vendent des kits d’attaque clés en main à quiconque peut payer.

Cet article vous propose un tour d’horizon complet des menaces actuelles, avec des exemples concrets et des conseils de protection applicables immédiatement.

Le ransomware : la menace numéro un

Ransomware (rançongiciel)

Programme malveillant qui chiffre vos fichiers ou bloque l’accès à votre système, puis réclame une rançon (généralement en cryptomonnaie) pour vous rendre vos données.

Le ransomware reste la menace la plus dévastatrice en 2025. Selon les analystes, les incidents confirmés ont augmenté d’environ 34 % par rapport à 2024. Le coût moyen d’une attaque dépasse désormais 1,8 million d’euros pour les entreprises touchées.

Ce qui a changé en 2026

Les groupes criminels ont adopté ce que les experts appellent le « Ransomware 3.0 ». Concrètement, cela signifie :

La triple extorsion est devenue la norme. Les attaquants ne se contentent plus de chiffrer vos fichiers. Ils les exfiltrent d’abord, menacent de les publier, lancent parfois des attaques DDoS contre vos serveurs, et peuvent même contacter vos clients ou partenaires pour accentuer la pression.

L’IA entre dans la danse. Des malwares comme PromptLock, identifié par ESET au second semestre 2025, utilisent l’intelligence artificielle pour générer automatiquement des scripts malveillants adaptés à chaque cible.

Le Ransomware-as-a-Service s’est professionnalisé. Des groupes comme Qilin ou Akira vendent leurs outils à des « affiliés » qui n’ont besoin d’aucune compétence technique. Les affiliés reversent un pourcentage des rançons collectées, ce qui démocratise dangereusement ce type d’attaque.

En janvier 2025, le groupe Qilin a paralysé la production de bière Asahi au Japon. Akira a quant à lui ciblé Hitachi Vantara et des infrastructures Nutanix. Ces attaques montrent que personne n’est à l’abri.

Comment vous protéger

Les infostealers : les voleurs silencieux

Infostealer

Logiciel malveillant conçu pour voler discrètement vos données personnelles : mots de passe, cookies de session, informations bancaires, portefeuilles de cryptomonnaies.

Les infostealers ont explosé en 2025. Selon Check Point, les attaques de ce type ont augmenté de 58 % en un an. Le plus répandu, Lumma Stealer, représentait à lui seul plus de la moitié des « logs » (données volées) en vente sur le dark web fin 2024.

Le cas Lumma Stealer

Entre mars et mai 2025, Microsoft a identifié plus de 394 000 ordinateurs Windows infectés par Lumma à travers le monde. Ce malware vendu comme un service (Malware-as-a-Service) cible :

- Les navigateurs web (Chrome, Firefox, Edge) pour récupérer vos mots de passe enregistrés

- Les extensions d’authentification à deux facteurs

- Les portefeuilles de cryptomonnaies

- Les cookies de session, qui permettent de se connecter à vos comptes sans connaître vos identifiants

En mai 2025, une opération coordonnée impliquant Microsoft, le FBI, Europol et plusieurs éditeurs de sécurité a permis de saisir environ 2 300 domaines utilisés par Lumma. Mais les développeurs, basés en Russie, ont rapidement annoncé leur retour en ligne.

Une technique répandue en 2025 : les faux CAPTCHA. Vous pensez prouver que vous n’êtes pas un robot, mais vous exécutez en réalité un script malveillant. Cette méthode, appelée « ClickFix », a augmenté de plus de 400 % cette année.

Autres infostealers à surveiller

XWorm peut enregistrer vos frappes clavier, activer votre webcam et votre micro à votre insu, et surveiller votre navigation. Il utilise des certificats numériques légitimes pour passer inaperçu.

AsyncRAT évolue depuis 2019 et utilise désormais des scripts générés par IA pour contourner les antivirus. Il se propage souvent via des logiciels piratés.

Remcos, initialement conçu comme un outil d’administration légitime, a été détourné par les criminels. Il exploite des vulnérabilités anciennes que beaucoup d’utilisateurs n’ont jamais corrigées.

Se protéger des infostealers

Utilisez un gestionnaire de mots de passe

Ne stockez jamais vos mots de passe dans votre navigateur. Utilisez une solution dédiée comme Bitwarden ou KeePass.

Activez l'authentification à deux facteurs

Privilégiez les applications d’authentification (TOTP) plutôt que les SMS, plus vulnérables.

Méfiez-vous des logiciels piratés

Les « cracks » et activateurs Windows sont des vecteurs majeurs d’infection.

Vérifiez les CAPTCHA suspects

Un vrai CAPTCHA ne vous demande jamais d’exécuter une commande ou de copier-coller du texte.

Le phishing et le smishing : l’ingénierie sociale à grande échelle

Le phishing reste le point d’entrée de plus de 80 % des cyberattaques selon l’ANSSI. Mais les techniques ont considérablement évolué.

Le phishing nouvelle génération

En 2025, environ 80 % des campagnes de phishing sont générées par intelligence artificielle. Les messages sont parfaitement rédigés, sans les fautes d’orthographe qui permettaient autrefois de les repérer. Ils sont personnalisés avec votre nom, votre poste, voire des références à vos projets en cours.

Le quishing (phishing par QR code) a dépassé les 4 millions de tentatives en France cette année. Dans les restaurants, les transports, les parkings : les criminels collent de faux QR codes par-dessus les vrais pour vous rediriger vers des sites malveillants.

Le spear phishing cible des individus précis, souvent des dirigeants ou des comptables, avec des messages sur mesure. En mars 2025, une campagne imitant Booking.com a utilisé Lumma Stealer pour vider des comptes bancaires.

Le smishing : l’arnaque par SMS

Le smishing (SMS + phishing) a progressé de 45 % depuis janvier 2025. Les messages les plus courants :

- « Votre colis n’a pas pu être livré » avec un lien de suivi frauduleux

- « Coucou maman, j’ai un problème » (arnaque au faux enfant en difficulté)

- « Votre compte bancaire va être bloqué » avec demande de vérification urgente

- Faux avis d’infraction routière

3 organisations sur 4 ont subi des attaques de smishing en 2023, et ce chiffre ne cesse d’augmenter. Les téléphones professionnels sont aussi ciblés que les appareils personnels.

Le vishing : l’arnaque téléphonique

Le vishing (voice + phishing) a augmenté de 442 % au deuxième trimestre 2024. Les criminels vous appellent en se faisant passer pour votre banque, l’administration fiscale ou le support technique de Microsoft. Avec les deepfakes vocaux générés par IA, ils peuvent même imiter la voix de vos proches ou de vos collègues.

Se protéger du phishing sous toutes ses formes

Les chevaux de Troie bancaires : la menace mobile

Trojan bancaire

Logiciel malveillant déguisé en application légitime, conçu pour voler vos identifiants bancaires et parfois effectuer des virements frauduleux directement depuis votre appareil.

Les smartphones Android sont particulièrement ciblés en 2025. En août, 77 applications malveillantes totalisant 19 millions d’installations ont été découvertes sur le Google Play Store.

Les trojans les plus dangereux en 2025

RatOn, découvert en septembre 2025, se distingue par un code entièrement original et sa capacité à effectuer des virements frauduleux automatiques depuis votre téléphone. Il peut aussi simuler un verrouillage façon ransomware pour vous extorquer davantage.

Albiriox, révélé en décembre 2025, permet aux pirates de voir votre écran en temps réel et de prendre le contrôle de votre appareil. Il cible plus de 400 applications financières et contourne même l’authentification à deux facteurs en interceptant les codes directement sur votre téléphone.

Copybara se fait passer pour des applications bancaires légitimes en Italie et en Espagne. Il utilise des techniques de superposition : quand vous pensez saisir vos identifiants dans l’application de votre banque, vous les transmettez en réalité aux criminels.

Les attaques exploitant le NFC (paiement sans contact) ont progressé de 87 % selon ESET. Des malwares comme NGate ou PhantomCard peuvent intercepter vos données de carte bancaire lors de transactions sans contact.

Protéger votre smartphone

Installez uniquement depuis les stores officiels

Même le Play Store n’est pas infaillible, mais c’est toujours mieux que les sources alternatives.

Vérifiez les permissions demandées

Une application de lampe torche n’a pas besoin d’accéder à vos SMS ou à vos contacts.

Activez Google Play Protect

Cette protection analyse automatiquement vos applications à la recherche de comportements suspects.

Maintenez votre système à jour

Les mises à jour Android corrigent régulièrement des failles exploitées par les malwares.

Supprimez les applications inutilisées

Chaque application est une porte d’entrée potentielle.

Les spywares : l’espionnage à portée de clic

Spyware (logiciel espion)

Programme qui s’installe à votre insu pour surveiller vos activités : frappes clavier, sites visités, conversations, captures d’écran, activation de la webcam ou du micro.

Les spywares ne cherchent pas à vous soutirer de l’argent directement. Leur objectif est la collecte d’informations, qu’il s’agisse d’espionnage industriel, de surveillance d’un conjoint, ou simplement de revente de données personnelles.

Les keyloggers : enregistreurs de frappes

Un keylogger capture tout ce que vous tapez sur votre clavier : mots de passe, messages, numéros de carte bancaire. Certains sont matériels (un petit dispositif branché entre le clavier et l’ordinateur), mais la plupart sont logiciels et invisibles.

Le groupe DarkHotel, actif depuis 2010, cible les voyageurs d’affaires en piégeant les réseaux Wi-Fi d’hôtels haut de gamme. Les victimes téléchargent un faux logiciel de mise à jour qui installe un keylogger.

Les stalkerware : l’espionnage conjugal

Ces applications, souvent commercialisées comme outils de « contrôle parental », permettent de surveiller un smartphone à distance : localisation GPS, messages, appels, photos. Leur usage pour espionner un partenaire est illégal, mais reste malheureusement répandu.

Se protéger des spywares

- Couvrez votre webcam avec un cache physique

- Utilisez un clavier virtuel pour saisir des informations sensibles sur les sites bancaires

- Évitez les réseaux Wi-Fi publics, ou utilisez un VPN

- Vérifiez régulièrement les applications installées sur vos appareils

- Effectuez des analyses antivirus complètes régulièrement

Les adwares : publicités intrusives et collecte de données

Adware

Logiciel qui affiche des publicités non sollicitées, souvent sous forme de pop-ups intrusifs. Il peut aussi collecter vos habitudes de navigation pour du ciblage publicitaire ou revendre ces données.

L’adware est souvent considéré comme un « malware mineur », mais il ne faut pas le sous-estimer. Au-delà de l’agacement causé par les publicités incessantes, certains adwares :

- Ralentissent considérablement votre système

- Modifient les paramètres de votre navigateur (page d’accueil, moteur de recherche par défaut)

- Collectent vos données de navigation sans votre consentement

- Servent de porte d’entrée à des malwares plus dangereux

Les browser hijackers

Ces programmes modifient la configuration de votre navigateur pour imposer un moteur de recherche ou une page d’accueil. Chaque recherche effectuée génère des revenus publicitaires pour les criminels, et vos habitudes de navigation sont enregistrées.

Se débarrasser des adwares

- Utilisez un bloqueur de publicités (uBlock Origin, par exemple)

- Désinstallez les programmes suspects via le panneau de configuration

- Réinitialisez les paramètres de votre navigateur

- Lancez une analyse avec un outil anti-adware comme Malwarebytes AdwCleaner

Les rootkits : l’invisibilité comme arme

Rootkit

Ensemble d’outils permettant à un attaquant d’obtenir un accès permanent et dissimulé à un système avec des privilèges élevés (administrateur ou « root »).

Le rootkit est particulièrement redoutable car il se cache dans les couches les plus profondes du système d’exploitation. Il peut intercepter les appels système pour masquer sa présence : les fichiers malveillants n’apparaissent pas dans l’explorateur, les processus suspects restent invisibles dans le gestionnaire des tâches.

Types de rootkits

Rootkits kernel-mode : Ils s’installent au niveau du noyau du système et ont un contrôle total sur la machine. Très difficiles à détecter et à supprimer.

Rootkits userland : Ils opèrent au niveau utilisateur, moins puissants mais plus faciles à déployer.

Bootkits : Ils infectent le secteur d’amorçage et se chargent avant même le système d’exploitation, ce qui les rend quasiment indétectables par les antivirus classiques.

En 2018, les chercheurs d’ESET ont découvert le premier rootkit UEFI « dans la nature », considéré comme extrêmement dangereux en raison de sa capacité à survivre à une réinstallation complète du système.

Signes d’infection par un rootkit

- Ralentissement inexpliqué de l’ordinateur

- Comportements étranges du navigateur (redirections, signets inconnus)

- Messages d’erreur système fréquents

- Antivirus qui se désactive sans raison

- Activité réseau anormale

Éliminer un rootkit

La suppression d’un rootkit est complexe car il se dissimule activement. Les antivirus classiques peuvent ne pas le détecter. Il faut utiliser des outils spécialisés comme Kaspersky TDSSKiller ou effectuer une analyse au démarrage, avant que le rootkit ne soit actif. Dans les cas les plus graves, seule une réinstallation complète du système peut garantir l’élimination.

Les vers informatiques : propagation autonome

Terme

Malware capable de se répliquer et de se propager automatiquement sur un réseau, sans intervention humaine et sans avoir besoin de s’attacher à un fichier hôte.

Contrairement aux virus qui nécessitent qu’un utilisateur ouvre un fichier infecté, les vers exploitent des vulnérabilités réseau pour se propager d’une machine à l’autre. Ils peuvent saturer un réseau entier en quelques minutes.

Exemples historiques

Mirai (2016) a infecté des millions d’objets connectés (caméras, routeurs) pour créer un botnet massif. Il a été utilisé pour lancer des attaques DDoS record, paralysant des services comme Twitter, PayPal, Netflix et OVH.

WannaCry (2017) a exploité une faille Windows pour se propager à travers le monde en quelques heures, chiffrant les fichiers de centaines de milliers d’ordinateurs dans les hôpitaux, entreprises et administrations.

Protection contre les vers

- Maintenez vos systèmes et équipements réseau à jour

- Utilisez un pare-feu correctement configuré

- Désactivez les services réseau inutiles

- Segmentez votre réseau pour limiter la propagation

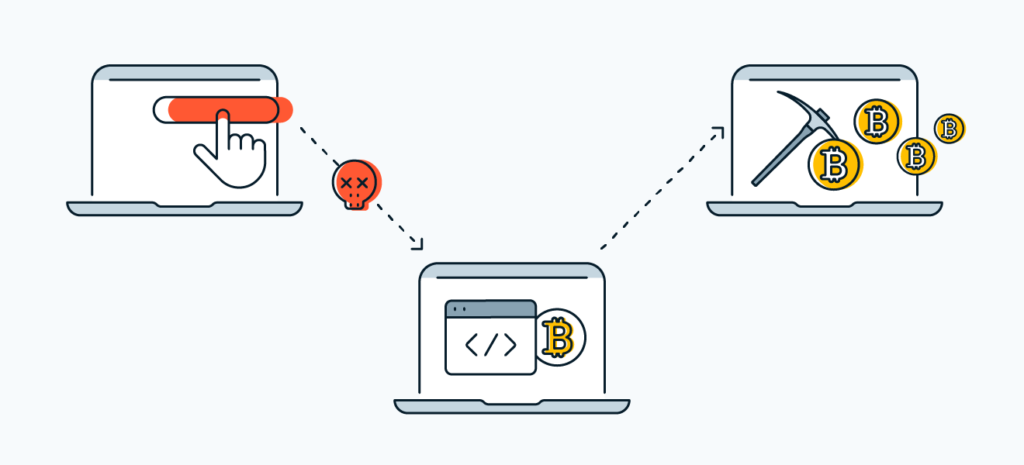

Le cryptojacking : vos ressources au service des criminels

Cryptojacking

Utilisation non autorisée des ressources de votre ordinateur ou smartphone pour miner des cryptomonnaies au profit d’un attaquant.

Le cryptojacking ne vole pas vos données, il vole la puissance de calcul de votre machine. Les symptômes : ralentissement important, surchauffe, facture d’électricité en hausse, ventilateurs qui tournent en permanence.

Le minage peut s’effectuer via un malware installé sur votre système, ou directement dans votre navigateur via des scripts malveillants sur certains sites web.

Se protéger du cryptojacking

- Utilisez une extension anti-mining dans votre navigateur (NoCoin, MinerBlock)

- Surveillez l’utilisation CPU de votre machine

- Bloquez JavaScript sur les sites non fiables

- Utilisez un antivirus capable de détecter les miners

Les objets connectés : la nouvelle frontière

Selon le rapport Bitdefender/NETGEAR 2025, chaque foyer connecté subit désormais environ 29 tentatives d’attaque par jour, soit trois fois plus qu’en 2024. Les téléviseurs connectés, caméras IP et boîtiers de streaming concentrent plus de la moitié des vulnérabilités détectées.

Pourquoi les objets connectés sont vulnérables

- Mots de passe par défaut rarement modifiés

- Mises à jour de sécurité rares ou inexistantes

- Protocoles de communication non chiffrés

- Absence de segmentation réseau

En 2020, une machine à laver connectée piratée a permis l’accès au système informatique d’un hôpital français, qui a ensuite subi une attaque par ransomware bloquant tout l’établissement. Dans un casino nord-américain, c’est un thermomètre d’aquarium connecté qui a servi de porte d’entrée aux attaquants.

Sécuriser vos objets connectés

Changez tous les mots de passe par défaut

C’est la première chose que vérifient les attaquants.

Créez un réseau Wi-Fi séparé

Isolez vos objets connectés sur un réseau distinct de vos ordinateurs et smartphones.

Désactivez les fonctionnalités inutiles

Accès à distance, UPnP, WPS : si vous ne les utilisez pas, désactivez-les.

Appliquez les mises à jour firmware

Vérifiez régulièrement si des mises à jour sont disponibles pour vos appareils.

Déconnectez les appareils non utilisés

Un appareil éteint ou déconnecté ne peut pas être piraté.

Tableau récapitulatif des menaces

| Type de malware | Objectif principal | Vecteur d'infection courant | Niveau de danger |

|---|---|---|---|

| Ransomware | Extorsion financière | Email, faille logicielle | Critique |

| Infostealer | Vol de données | Faux CAPTCHA, logiciels piratés | Élevé |

| Trojan bancaire | Vol d’argent | Applications mobiles piégées | Élevé |

| Phishing/Smishing | Vol d’identifiants | Email, SMS frauduleux | Élevé |

| Spyware | Espionnage | Téléchargements, Wi-Fi public | Moyen |

| Rootkit | Contrôle total | Autre malware, faille système | Critique |

| Ver (Worm) | Propagation, DDoS | Vulnérabilités réseau | Élevé |

| Adware | Revenus publicitaires | Logiciels gratuits, bundles | Moyen |

| Cryptojacker | Minage de crypto | Sites web, malware | Moyen |

Les règles d’or de la protection

Après ce tour d’horizon, voici les mesures essentielles à mettre en place pour vous protéger efficacement.

1. Mettez tout à jour, tout le temps

99,4 % des attaques contre les objets connectés exploitent des failles déjà connues et corrigées. La simple discipline des mises à jour reste l’arme la plus efficace.

2. Sauvegardez selon la règle du 3-2-1

- 3 copies de vos données

- sur 2 supports différents

- dont 1 hors site (cloud ou disque externe stocké ailleurs)

3. Utilisez des mots de passe uniques et robustes

Un gestionnaire de mots de passe comme Bitwarden ou KeePass vous permet d’avoir un mot de passe différent pour chaque service sans avoir à les mémoriser.

4. Activez l’authentification à deux facteurs

Privilégiez les applications d’authentification (Google Authenticator, Microsoft Authenticator, Authy) plutôt que les SMS, plus vulnérables aux interceptions.

5. Méfiez-vous de tout ce qui est « urgent »

L’urgence est le levier préféré des attaquants. Un vrai organisme ne vous demandera jamais de cliquer immédiatement sous peine de fermeture de compte.

6. Installez une solution de sécurité complète

Un antivirus moderne ne se contente plus de détecter les virus. Il protège contre les ransomwares, le phishing, les sites malveillants et surveille les comportements suspects.

7. Formez-vous et formez vos proches

La sensibilisation reste le meilleur rempart. Cybermalveillance.gouv.fr propose des ressources gratuites, et le MOOC de l’ANSSI permet de se former à son rythme.

Que faire si vous êtes victime ?

- Déconnectez immédiatement l’appareil du réseau (Wi-Fi et câble)

- Ne payez jamais de rançon

- Conservez les preuves (captures d’écran, messages de rançon)

- Signalez l’incident sur https://www.cybermalveillance.gouv.fr »

- Déposez plainte auprès de la police ou de la gendarmerie

- Si des données personnelles sont concernées, notifiez la CNIL sous 72h

Le nouveau service 17Cyber, lancé conjointement par la Police nationale, la Gendarmerie et Cybermalveillance.gouv.fr, vous accompagne en cas de cyberattaque.la le backlinj doit a ller ou ?

Conclusion

Le paysage des malwares en 2025 peut sembler effrayant, mais la bonne nouvelle est que les mesures de protection restent accessibles à tous. La plupart des attaques réussissent parce que les victimes n’ont pas appliqué les bases : mises à jour, mots de passe solides, méfiance envers les messages non sollicités.

L’intelligence artificielle donne de nouvelles armes aux attaquants, mais elle renforce aussi les défenses. Les antivirus modernes détectent des comportements suspects que les signatures classiques auraient manqués. Les navigateurs bloquent de plus en plus de sites de phishing en temps réel.

Votre meilleure défense reste la vigilance. Un email qui vous met la pression, une offre trop belle pour être vraie, un logiciel gratuit qui demande des droits administrateur : ces signaux d’alerte doivent déclencher votre méfiance.

Les criminels comptent sur votre empressement, votre fatigue ou votre confiance. Ne leur donnez pas ce qu’ils cherchent.

Soyez le premier à commenter cet article !